Tor的路由主要分为3部分:网桥-中继-出口,也可以理解成入口节点-中间节点-出口节点,本文搭建的是入口节点。

安装很简单,包管理器梭哈就行:

apt -y update apt -y install tor obfs4proxy

然后编辑tor的配置文件:

nano /etc/tor/torrc

在文件的末尾加入如下配置:

BridgeRelay 1 ORPort 9001 ServerTransportPlugin obfs4 exec /usr/bin/obfs4proxy ExtORPort auto # 这里的obfs4混淆使用随机端口,确保你的机器防火墙是关闭状态 ContactInfo xxxxx@qq.com # 邮箱地址,用于联系节点维护人员 Nickname Xenon # 节点的昵称,可以自己随便填写

如果只使用上面这些配置的话,Tor服务启动后这个入口节点是公开的,Tor的BridgeDB会收集你的服务器信息用于分享给他人使用,如果你不希望BridgeDB收集你的服务器信息,可以加入下面的配置:

PublishServerDescriptor 0

这样就变成了一个私人节点,不过如果有人刻意去扫你机器的端口,也能知道这是一个Tor节点就是。。要是能像ss那样设置个密码该多好。。。

如果公开自己的服务器,随着时间的推移(用你服务器的人越来越多)服务器流量肯定会比较大,这时候如果是限制流量的VPS,流量超了你可能要把房子都赔进去了,得想办法限制下。

下面的这段配置是限制节点的流量,最多使用1000GB,每个月的1号0点重置,但是我不清楚这个配置在网桥模式下是否能生效:

AccountingMax 1000 GB AccountingStart month 1 00:00

配置完成之后重启tor/设置开机自启:

systemctl restart tor systemctl enable tor

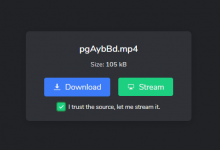

然后我们下载Tor浏览器:

https://www.torproject.org/download/

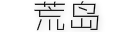

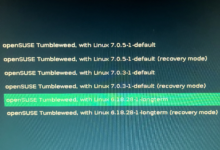

初次打开的时候会提示连接到Tor网络,天朝用户想直接连是肯定连不上去的,所以这里我们搭建的网桥就派上用场了。点配置按钮:

然后按下图填写你的入口节点信息就行了,格式就是IP:PORT这样,如果你使用本文上述的配置端口号就是9001:

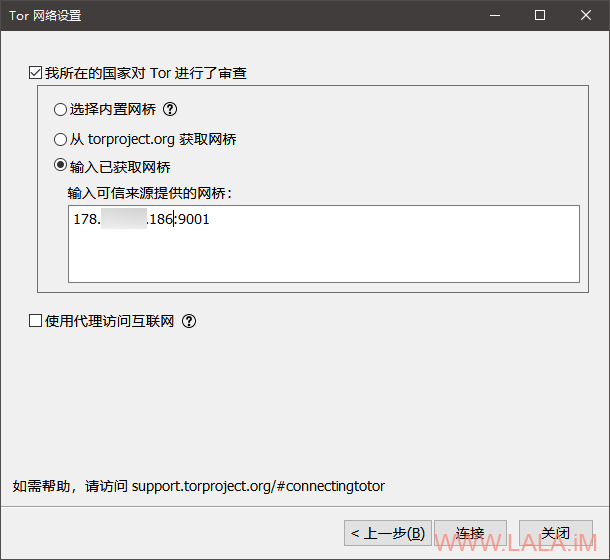

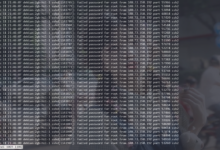

现在我在Tor浏览器里面访问自己的博客kangkang:

这其中网桥就是我们搭建的入口节点,剩下的那两个就是中继节点和出口节点。

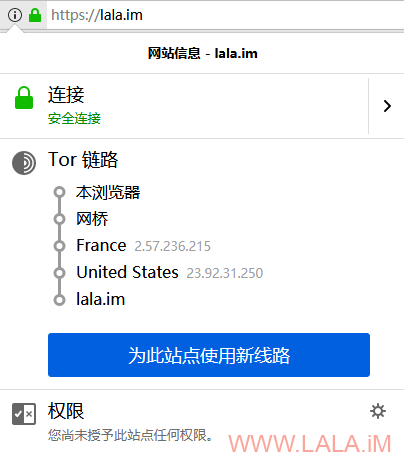

然后我们可以访问这个地址,查看一下自己的节点服务器信息:

https://metrics.torproject.org/rs.html

输入你的节点昵称或是服务器IP就可以查询到了(一般新搭建的节点有3个小时的延迟)

上面的那个是别人的,可以看到他搭建的Type是Relay,下面的就是我们搭建的了,Type是Bridge。

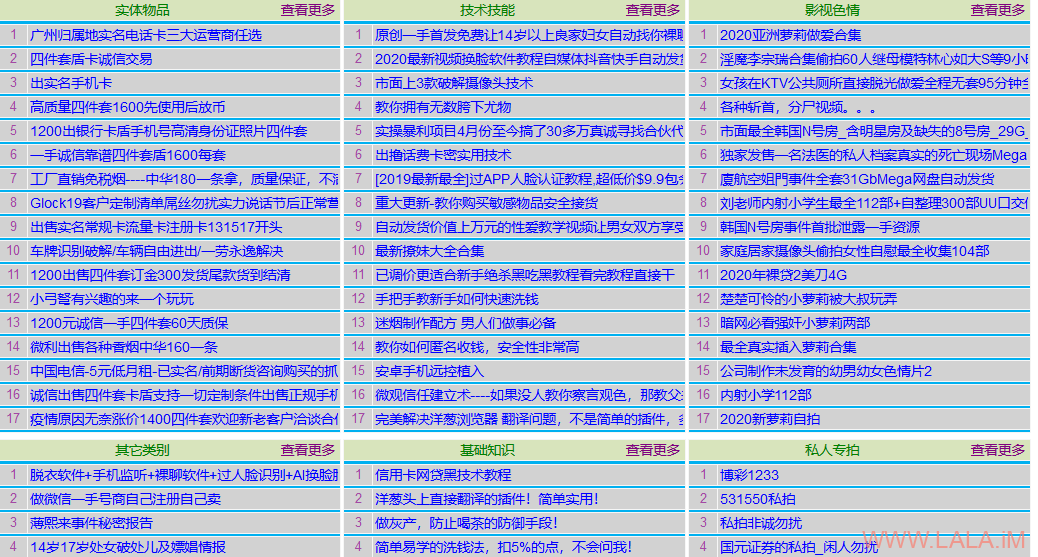

最后来点和搭建节点不相关的东西,既然都能上Tor了,不去暗网中文论坛kangkang怎么行,反正我进去是一脸懵逼的状态,这都是什么鬼,我也是佛了:

荒岛

荒岛

啦啦出个暗网搭建网站的教程呗,比如弄个.onion域名

图上是哪个暗网url?

http://almvdkg6vrpmkvk4.onion

输入网址查询节点怎么查不到?是不是私用节点所以查不到?已经超过3小时,但节点可以进入暗网。

私人的不会显示在这上面。

了解,大佬

怎么卸载