noise-shuttle类似于shadow-tls,但是不需要像shadow-tls那样再套一个ss或者vmess来使用。

先来配置服务端,你可以下载预编译好的二进制文件:

apt -y update apt -y install curl curl -L https://github.com/Gowee/noisy-shuttle/releases/download/v0.2.1/noisy-shuttle-x86_64-unknown-linux-gnu -o /usr/local/bin/noisy-shuttle

也可以自己编译:

apt -y update apt -y install build-essential mingw-w64 git curl curl --proto '=https' --tlsv1.2 -sSf https://sh.rustup.rs | sh source "$HOME/.cargo/env" git clone https://github.com/Gowee/noisy-shuttle.git cd noisy-shuttle rustup target add x86_64-pc-windows-gnu cargo build --release cargo build --release --target x86_64-pc-windows-gnu

编译好的文件在如下路径:

/noisy-shuttle/target/release/noisy-shuttle # linux /noisy-shuttle/target/x86_64-pc-windows-gnu/release/noisy-shuttle.exe # windows

新建systemd服务:

nano /etc/systemd/system/noisy-shuttle.service

写入如下配置:

[Unit] Description=noisy-shuttle - An proxy tool helps you bypass GFW After=network.target [Service] ExecStart=/usr/local/bin/noisy-shuttle server 0.0.0.0:443 www.cloudflare.com:443 password -q Restart=on-failure RestartSec=10s LimitNOFILE=infinity [Install] WantedBy=multi-user.target

启动并设置开机自启:

systemctl enable --now noisy-shuttle

客户端:

./noisy-shuttle client 127.0.0.1:51888 server_ip:443 www.cloudflare.com password -q

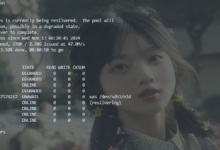

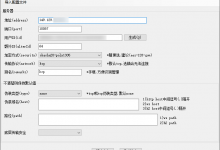

会在本地的51888端口开启一个socks5服务,配置其他的程序走这个socks5服务即可,例如浏览器可以用switchyomega扩展:

荒岛

荒岛

noisy-shuttle establishes an AEAD-encrypted secure tunnel with forward secrecy for circumventing Internet censorship. It is designed to be indistinguishable from TLS traffic with any chosen website for camouflage by copying authentic TLS handshake messages.

A shuttle server authenticates clients based on tokens piggybacked by some fields of TLS ClientHello and falling back to dumb relay when authentication failed, preventing active probing.

连证书都省了 棒

想问大佬一下 那个客户端操作是在Windows本地运行那条命令吗?

11月初,很多自研的工具都会被轻易探测到,然后封禁,包括shadowsocks,以及go开发的一些工具,似乎是go编译出来的代码,tls存在某种特征,而shadowsocks流量,根据观察因该是记录一定数据包后通过某种算法实时计算后根据结果然后封禁,这非常可怕,因为GFW已经进化到了AI学习模式,这说明东西方邪恶势力还在勾兑,因为这样的技术大陆不可能自己研发,可以预见更大的灾难吞噬的不光是我们,还有西方人。trojan(cpp版本)不受影响,估计这个也 不受影响。